사물인터넷(IoT) 산업이 급격하게 성장하고 발전함에 따라 사물인터넷(IoT)은 사회의 기반으로 자리 잡고 있고, 이에 따라 정보보호의 관점에서 사물인터넷(IoT)의 보안에 대한 논의가 이뤄지고 있으나, 아직은 위험에 아직 둔감한 상황

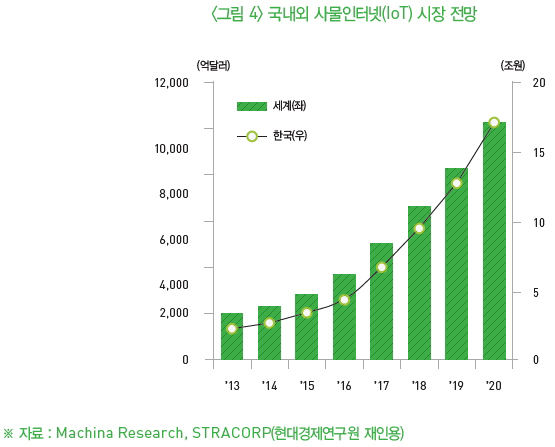

- 국내외 사물인터넷(IoT) 산업과 시장이 급성장하면서, 사회의 기반으로 사물인터넷(IoT) 기기의 비중이 높아질 것으로 전망

- 국내외 사물인터넷(IoT) 시장은 연평균 20%이상 고성장할 것으로 예측

- • 세계 사물인터넷(IoT) 시장은 2015년 3천억 달러 규모에서 2020년 1조 달러 규모로 연평균 28.8% 성장할 것으로 전망

- • 국내 사물인터넷(IoT) 시장은 2015년 3.3조원 규모에서 2020년 17.1조원으로 연평균 38.5% 성장할 것으로 전망

-

- 시장조사업체인 Gartner는 2016년 매일 550만대의 사물인터넷(IoT) 기기가 증가하여, 전 세계 64억여 대의 사물인터넷(IoT) 기기가 연결될 것을 예측하였고, 지난 10월 2017년 이후 주목해야 할 ‘10대 주요 전략 전망’을 통해 사물인터넷(IoT) 기기가 사회의 중심이 될 것으로 전망

- 미래창조과학부는 “사물인터넷(IoT) 정보보호 로드맵”을 수립, 발표 (2014.10)

- 2014년 10월 미래창조과학부는 사물인터넷(IoT)을 미래의 새로운 경제성장 동력으로 육성하기 위한 기반을 마련하기 위해, “사물인터넷(IoT) 정보보호 로드맵”을 수립, 발표

- 2015년 6월, 기 수립된 ‘사물인터넷(IoT) 정보보호 로드맵’을 체계적으로 이행하기 위한 “사물인터넷(IoT) 정보보호 로드맵 3개년 시행계획”을 발표

-

- 사물인터넷(IoT) 정보보호 로드맵과 시행계획에 따라,

- • 제조업체, 서비스 제공자, 보안업체 등 업계와 학계, 공공기관 등 40여개의 기관이 참여하는 국내 최초의 사물인터넷(IoT) 보안 관련 민간 협의체인 사물인터넷(IoT) 보안 얼라이언스가 출범(2015.6)

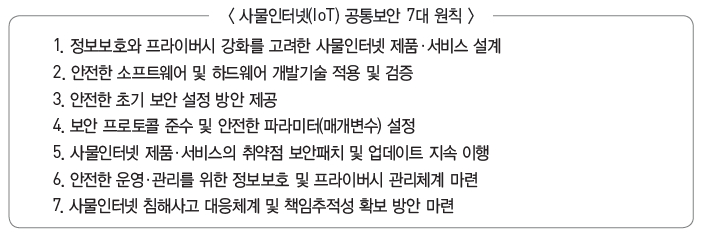

- • 사물인터넷(IoT) 기기 및 서비스의 제공자(개발자)와 사용자가 사물인터넷(IoT) 기기의 전주기 세부 단계에서 고려해야 하는 공통의 보안 요구 사항에 대한 가이드라인으로 “사물인터넷(IoT) 공통보안 7대 원칙”을 발표(2015.6)

- • 사물인터넷(IoT) 제품 및 서비스의 기본적인 보안성 확보를 지원하기 위해‘사물인터넷(IoT) 공통 보안 7대 원칙’을 구체화한 “IoT 공통보안 가이드”를 발표(2016.9)

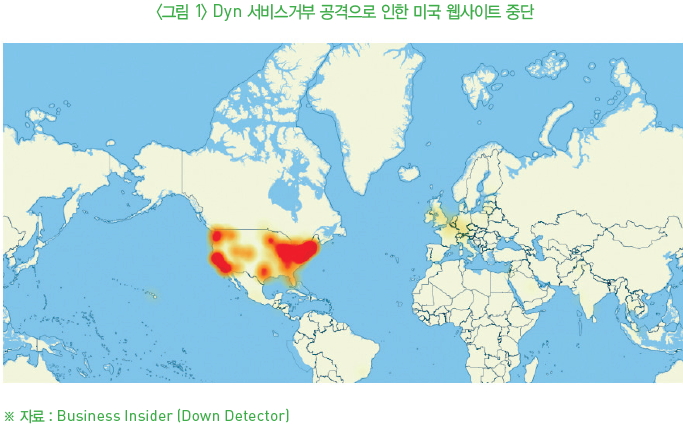

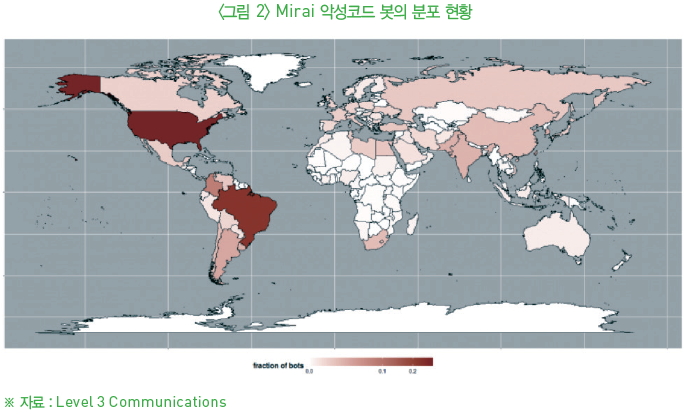

- 지난 9월 보안업체인 Symantec은 사물인터넷(IoT) 기기를 이용한 서비스거부공격을 경고

- 사물인터넷(IoT) 기기의 허술한 보안을 이용하여 악성코드를 유포하고, 사물인터넷(IoT) 기기를 봇넷으로 만드는 공격 활동이 증가함을 발표

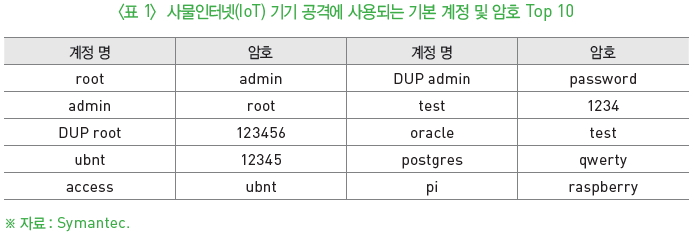

- 컴퓨터(PC)가 아닌 임베디드 기기를 공격 대상으로 하며, 기기에 초기 설정된 기본 계정과 암호를 악용하여, 손쉽게 사물인터넷(IoT) 기기가 서비스거부와 같은 공격의 도구로 사용됨을 분석

-

- IoT 시장이 활성화되었지만 보안 위협이 가중될 것이라는 보안 전문가들의 우려가 지속되는 가운데, 이번 서비스거부 공격 이전에 이미 해당 공격 유형에 대한 경고가 있었고, 이러한 경고가 현실화했다는 점에서 우려가 확대되고 있음